- blogs:

- cles::blog

Jawbone UP3 と UP2 と UP4

jawboneup

jawboneup 1月日本上陸とされていた Jawbone UP3 は発売がずるずると伸びてしまっていましたが、ようやくアメリカで発売されるようです。これとは別に新しいラインナップ UP2 と UP4 が今後発売されるようです。

型番が連番でちょっとややこしいですが、UP3 は心拍計などを備えた上位モデル。これに対して UP2 は UP24 の正当な後継モデルで、心拍計は搭載されません。そして UP4 は UP3 にモバイル決済機能を付け加えた最上位モデルとなるようです。このモバイル決済機能はアメックスの規格のもののようなので、UP4 は日本国内には投入されない可能性もありますね。

- フィットネスバンド「Jawbone UP3」、ようやく発売に--モバイル決済対応「UP4」も今夏登場へ - CNET Japan

- Jawbone、かざして支払えるアクティビティトラッカー「UP4」 - ケータイ Watch

imapsync で IMAP のフォルダ同期を設定する

imapsyncを使うと 2つのサーバの IMAP のフォルダを同期することができることが分かったので、導入方法をメモ。

RHEL や CentOS の場合は epel から yum で導入できます。

起動はコマンドラインから、2つのサーバの情報を与えてやります。

最後の --dry は dryrun (ログ出力のみで実際には同期しない)の設定なので、テストが終わったら外す必要があります。また、--folder (フォルダ名) オプションをつければ同期するフォルダを指定することができますが、ハマりやすいのはフォルダ名を Modified UTF-7 でエンコードする必要があることでしょうか。IMAP で日本語のフォルダ名をつけるとサーバ側でなにやら文字化けしているように見えていましたが、これは Modified UTF-7 というれっきとした規格だったんですね。

例えば ruby を使うと Net::IMAP に decode_utf7() / encode_utf7() があるのでこれが使えます。

さくらのクラウドに「東京リージョン」登場

sakura

sakura さくらのクラウドはこれまで石狩のデータセンターにホストされていましたが、東京リージョンが新設されました。

個人的に気になったのは下記の料金に関する部分です。

「東京リージョン」の提供を開始しました | さくらのクラウドニュース

また、全体的に価格の見直しを行い、上位プランについては石狩リージョンよりもさらに魅力的な価格でのご提供となります。

地理的な面を考えれば東京の方がすべて高いのかなと思っていたのですがそうでもないようです。上位プランというので、かなりハイスペックでないと料金は逆転しないのかという印象を持ったのですが、2コア/4GB くらいのプランで既に料金が逆転しています。

Windows と Java のアップデートを忘れずに(2015年4月)

ipa

ipa  jpcertcc

jpcertcc  javascript

javascript  windowsupdate

windowsupdate  eol

eol 今週は水曜日は定例の Windows Update の日と同時に Oracle のクリティカルパッチアップデートの日でした。

注意点は今回のアップデートをもって Java SE 7 が EoL になる*1ということです。今後、Java SE 7 はアップデートされることがないので、速やかに Java SE 8 に移行することが必要になります。

Windows Update に関する注意喚起は以下のとおりです。

- 更新:Microsoft 製品の脆弱性対策について(2015年4月):IPA 独立行政法人 情報処理推進機構

- 2015 年 4 月のマイクロソフト セキュリティ情報の概要

- 2015 年 4 月のセキュリティ情報 (月例) - MS15-032 ~ MS15-042 - 日本のセキュリティチーム - Site Home - TechNet Blogs

また、Java に関する注意喚起は以下のものが出ています。

えびす菜館の出前でディナー

tokyo

tokyo  chinese

chinese 今日は遅くなってしまったので、都内の某研究室でにて中華出前ディナー。研究室で出前を取るというのは自分の研究室生活で初めてかもしれません。久しぶりに味の濃いものが食べたくて、茄子と挽肉の味噌炒めにしてみました。

学生に戻ったような気分で楽しかったです。

[えびす菜館の出前でディナー の続きを読む]

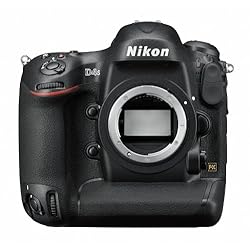

なんちゃって D4S や D610 に注意

nikon

nikon 外観カバーや銘版などの外見だけを換装して D4 -> D4s や D7100 -> D610 に見せかけた不正改造品が出回っていることについてニコンが注意喚起をしているのでメモ。モデルチェンジをしてもベースの形が変わっていないのでこういうことをしちゃう人が出てくるんですね。オークション等で実物を手に取れないような環境で中古品を手にする際には気をつけたいところです。

革製品に使える防水スプレー

革製のパスケースを新調したので、水によるシミがつく前に防水スプレーをかけておくことに。革製品にも使える防水スプレーはいろいろありますが、僕は普段はコロニル ウォーターストップ*1を使っています。

ちょっと臭いがきつい気もしますが、乾くのも速く、良く水をはじきます。ヌメ革のような色が薄い革に対してもシミにならずに塗布することができます。乾いてしまえばべたつくこともないので、扱いやすいのもポイントです。布製やナイロン製のカメラバッグやレインカバーの防水にも使えます。

Windows のファイル共有に脆弱性?

windows

windows すでにいろいろなところで話題になっていますが、IE に対して file:// のような SMB でアクセスする URL にリダイレクトさせると認証情報を送信してしまうという脆弱性が発見されたようです。対策方法は現在のところ不明ですが、攻撃者がイントラにいないと想定するならば、ファイヤウォールやルーターで SMB に関するポート (445, 139) をフィルタしてやればよいのでしょうか。ひとまず続報を待ちたいと思います。

Windowsに脆弱性、悪用でパスワードが盗まれる恐れ - ITmedia エンタープライズ

Cylanceやカーネギーメロン大学CERTによると、この問題は「file://」で始まるURLをInternet Explorer(IE)に入力すると、WindowsがSMBサーバに接続しようとしてユーザー名やパスワードなどのログイン情報を提供してしまう脆弱性に起因する。この脆弱性は1997年に発見されていたという。

† 参考

- SPEAR - Redirect to SMB

- JVNVU#99430390: Windows NTLM が file:// URL へのリダイレクト時に SMB 接続を行いユーザ認証情報を送信する問題

- Vulnerability Note VU#672268 - Microsoft Windows NTLM automatically authenticates via SMB when following a file:// URL

Redmine の認証に Active Directory を使う

redmine

redmine  ldap

ldap Windows の Active Directory (AD) も LDAP なので、Redmine のLDAP 認証を使うと Redmine にシングルサインオンできるようになります。

やり方については「LDAP認証 — Redmine Guide 日本語訳」に解説がありますが、ちょっと分かりづらいので後学のためにメモ。

たくさん入力項目がありますが、基本的には以下だけを入力すれば認証できるようになります。

アカウント名は $login になっていますが、これは認証するユーザーのログイン名に置き換えるという意味になります。

問題は検索範囲の部分で、場合によっては OU なども必要になります。

† linux のコンソールからデバッグする方法

linux マシンから接続テストするためには ldapsearch を使うことができます。

以下のコマンドでユーザー情報が検索できるようになるまでチューニングしてから設定を行うとスムーズです。

リバースプロキシの裏にある Redmine のリダイレクトが HTTPSにならないときは

httpd

httpd  redmine

redmine Apache + Unicorn + Redmine という組み合わせで運用していて、リバースプロキシの Apache に HTTPS -> HTTP の変換をやらせるように設定してみたのですが、Redmine のリダイレクトが HTTP になっていることがあって HTTPS だけで運用しようとすると HTTP にリダイレクトされたときにサーバから応答が帰ってこないように見えるので困ってしまいました。

何か良い方法がないかと思って検索してみると、意外とはまりやすいポイントのようで、解決方法をいくつか見つけることができました。大きく分けるとバックエンドが投げる Location ヘッダを無理矢理書き換える方法か、バックエンド側に X_FORWARDED_PROTO というヘッダを投げてリバースプロキシの外側が HTTPS であるとバックエンドに解釈してもらうという方法があるようです。今回はどちらかというと根本的な対応に思える後者の対応を取ることにしました。こちらの方法であれば HTTP 側には影響を与えないので、そのまま使い続けることができます。

やり方としては以下の行を Apache の設定ファイルに書き込むだけと簡単です。

† 参考

- Slow Starter Blog: apacheでhttps→httpにリバースプロキシかける場合

- Apache - Apach, NginxをプロキシにしたRailsアプリでhttpsがリダイレクト時にhttpになる問題 - Qiita

- 換気口に風よけカバーを設置 (2)

2 . 福岡銀がデマの投稿者への刑事告訴を検討中(1274)

3 . シャープの空気清浄加湿器のキュルキュル音対策は PTFE テープで(1134)

4 . GitHub が全ての公開リポジトリへのシークレットスキャンを有効に(1019)

5 . svn でコミットしたらエラーが出たので(997)

Academic[574]

Academic[574] Book[155]

Book[155] Diary[522]

Diary[522] Disaster[101]

Disaster[101] Foodlogue[1425]

Foodlogue[1425] Game[284]

Game[284] Goods[805]

Goods[805] Healthcare[341]

Healthcare[341] Hobby[32]

Hobby[32] IT[1195]

IT[1195] Military[343]

Military[343] misc.[1570]

misc.[1570] Mobile[510]

Mobile[510] Music[38]

Music[38] Neta[106]

Neta[106] News[95]

News[95] Photo[391]

Photo[391] RealEstate[120]

RealEstate[120] Security[1178]

Security[1178] SEO Contest[36]

SEO Contest[36] Software[634]

Software[634] Tips[1886]

Tips[1886] Travelogue[1238]

Travelogue[1238] Web[675]

Web[675] Work[193]

Work[193]