- blogs:

- cles::blog

TPM を初期化して BitLicker のデータをアクセス不能に

surfacepro3

surfacepro3  windows8

windows8  bitlocker

bitlocker  repairing

repairing  tpm

tpm

Surface Pro 3 を修理に出すことになったのですが、困るのは内蔵 SSD のデータです。特にこの Surface Pro 3 は全く分解出来ない構造なので、内部に全く手が出せません。これはメーカー側でも同じのようで、修理に出すと本体が丸ごと交換されてしまうようです。このためデータの消去は確実に行っておく必要があります。こんな事もあろうかと、買った当初に内蔵の SSD は BitLocker で暗号化してあります。今日はこの暗号化キーを削除して、データを一撃で復旧不能にする作業をしてみます。

やり方は簡単で TPM を初期化して暗号化キーを削除してしまうだけ。これだけでディスク上のデータは単なる記号の羅列になり、要を為さなくなります。TPM というのはマザーボード上に配置されているセキュリティ用のチップで、暗号化キーなどを安全に保存しておくための装置です。BitLocker のキー(厳密にはディスクの暗号化に使われているキーではありませんが)は TPM 上に保存されているので、これを初期化するとキーが飛んでディスクにアクセスできなくなります。

互換性のある TPM がコンピュータに装備されている場合は、BitLocker は TPM を使用してデータを保護する暗号化キーをロックします。この結果、TPM がコンピュータの状態を検証するまで、キーにアクセスできません。ボリューム全体を暗号化すると、オペレーティング システム、Windows レジストリ、一時ファイル、および休止状態ファイルなど、すべてのデータを保護できます。TPM でロックされているデータの暗号化を解除するためにはキーが必要なため、ハード ディスクを取り外して別のコンピュータにインストールしただけではデータを読み込むことはできません。

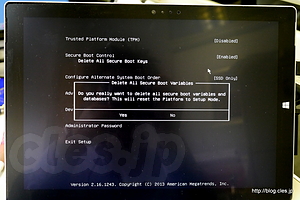

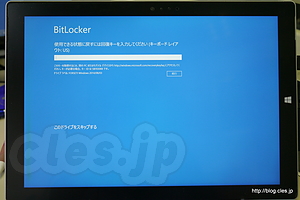

実際の操作は UEFI 画面を呼出し、Trusted Platform Module (TPM) を Disabled にしてから、Enabled に戻すだけ。その後、PC を起動すると PC は BitLicker の回復モードで起動しますが、ここで入力するキーを持っていなければディスクの内容は永久に元に戻すことはできません。ちなみにこの回復キーというのは BitLocker を最初に有効化するときに保存させられる 48 桁の数字です。

このエントリへのTrackbackにはこのURLが必要です→https://blog.cles.jp/item/7764

古いエントリについてはコメント制御しているため、即時に反映されないことがあります。

コメントは承認後の表示となります。

OpenIDでログインすると、即時に公開されます。

OpenID を使ってログインすることができます。

- きらく(閉店) (1)

- SoftEther のリージョンロッ... (1)

2 . 福岡銀がデマの投稿者への刑事告訴を検討中(4846)

3 . GitHub が全ての公開リポジトリへのシークレットスキャンを有効に(4019)

4 . 年次の人間ドックへ(3940)

5 . 2023 年分の確定申告完了!(1つめ)(3808)