- blogs:

- cles::blog

snmptrapd の通知を Slack に飛ばす

sh

sh  systemmanagemant

systemmanagemant  slack

slack  esxi

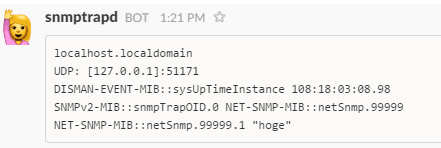

esxi 最近使い始めた Slack が便利なので、snmptrapd の通知を WebHook を使って Slack に飛ばすようにしてみました。

† 設定方法

[10分で出来る]シェルスクリプトの結果をslackに投稿 - Qiitaを参考に「続・ESXi の状態変化をメールで受け取る」で書いたスクリプトを以下のようにちょっと改良してみました。

/etc/snmp/traphandle.sh

テストは snmptrap が動いているサーバ上で以下のコマンドを実行することで行えます。

Windows に OpenSSH をインストールしてログインしてみた

windowsserver

windowsserver  ssh

ssh  powershell

powershell GitHub に PowerShell/Win32-OpenSSH というプロジェクトがあって、これを Windows にインストールすると Windows マシンに SSH 接続できるようになるらしいので、さっそく手元にある WindowsServer 2012R2 マシンで試してみました。

† インストールは Power Shell で

リリースされているアーカイブから直近のバージョンをダウンロードして、適当な場所(例えば C:\ 直下)に展開しておきます。例えば展開先が C:\OpenSSH-Win64 の場合には C:\OpenSSH-Win64 に PATH を通しておきます。

あとは管理者権限で Power Shell を起動し、以下のコマンドでホストキーの生成、ファイアーウォールのルールの追加、サービスの登録、サービスの起動、サービスの自動起動の設定を実施します。ディレクトリ内に sshd_config があるので、例えばパスワード認証をしたくないような場合には設定を変更しておくと良いと思います。内容は Linux のそれと変わりません。

あとは適当なターミナルから接続するだけ。ユーザー名の指定は DOMAIN\UserName もしくは UserName@FQDN にする必要があるようです。プロファイルディレクトリに .ssh/authorized_keys ファイルを用意すれば公開鍵認証を使うこともできます。

Linux から接続するとコマンド体系が異なるのでちょっと戸惑いますが、ちょっとした作業に便利そうです。

SIOS が教える Linux 上での Antivirus の設定のコツ

antivirus

antivirus  linux

linux SIOS が Linux で Antivirus を設定するときのコツについての資料を公表していたのでメモ。

特定の製品のコツではなく、あくまで一般的な設定のコツになっているので、どのような製品を導入していたとしても参考になります。資料は無償でダウンロードできますが、個人情報等を入力する必要があります。Windows と違って Linux サーバのアンチウイルスの設定方法は教えてもらえることが少ないので Linux の管理者であれば目を通して置いて損はなさそうです。

Linuxでの効果的なAntivirus の設定と運用 (第三部 効果的な運用例) — | サイオスOSS | サイオステクノロジー

- (※)効果的なAntivirus の設定と運用(第一部 用語説明)

一般的なAntiVirusでの用語説明と動作、性能劣化がどこで発生するかの説明を行っています。- (※)効果的なAntivirus の設定と運用(第二部 性能評価比較)

代表的なAntiVirusが性能に及ぼす劣化の度合いを、実際にシステム定常状態がどの程度劣化するのかや、MySQLの性能がどの程度劣化するのかを測定することでまとめています。- (※)効果的なAntivirus の設定と運用(第三部 効果的な運用方法例)

AntiVirusをなるべくトラブル無く、性能劣化も低い状態で運用させる方法をまとめています(12/5/2016 公開)。

気象庁の高解像度降水ナウキャストが便利

weathercast

weathercast  jma

jma 現在の降雨状況を把握できるサイトとしては東京都下水道局の「東京アメッシュ」を始めとして、国土交通省の「XRAIN」やTEPCO の「雨量・雷観測情報」などがありますが、気象庁の高解像度降水ナウキャストもなかなか良さそうだったのでメモ。

他のサイトと一番異なるところは60分後まで5分間隔で今後の降雨の予測が見られることでしょうか。

予測には気象庁のレーダーだけでなく、XRAIN や各地の雨量計等のデータも活用されているようです。

気象庁|高解像度降水ナウキャスト

高解像度降水ナウキャストは、これら気象ドップラーレーダーの観測データに加え、気象庁・国土交通省・地方自治体が保有する全国の雨量計のデータ、ウィンドプロファイラやラジオゾンデの高層観測データ、国土交通省Xバンドレーダ(XRAIN)のデータも活用し、降水域の内部を立体的に解析して、250m解像度の降水分布を30分先まで予測します。

2017年1月1日8時59分60秒に備えて

ntp

ntp  nict

nict 2017年1月1日8時59分60秒にうるう秒が挿入されます*1。

IT 業界はこれで結構痛い目に遭っている*2ので、最近はうるう秒を挿入せずにクロックを少しずつずらしていく smearing*3 という手法が主流となっているようです。とはいえ、アルゴリズムは統一されていないので、例えば AWS ではうるう秒挿入前後の12時間前から12時間後にわたって時刻調整が行われます*4し、Google ではうるう秒挿入10時間前から10時間後にわたって 0.0014% ずつ遅いクロックを供給することで時刻調整が実施される*5ことになっています。

普通の NTP ではうるう秒が挿入されるので、サーバー管理者のみなさんは元旦もサーバに少し気を配る必要があります。

- *1: プレスリリース | 「うるう秒」挿入のお知らせ | NICT-情報通信研究機構

- *2: うるう秒後にCPU負荷が増大するのはカーネルのバグだった

- *3: Leap Smear

- *4: 事前にご確認ください – AWSにおける2016年12月31日(日本時間2017年1月1日)のうるう秒 | Amazon Web Services ブログ

- *5: Google Cloud Platform Blog: Making every (leap) second count with our new public NTP servers

figma カムイの予約開始!

actionfigures

actionfigures  fireemblem

fireemblem FEif の figma カムイの予約が始まっていたのでメモ。

いつもどおり発売は2017年8月とまだかなり先です。

サーバに Sophos Anti-Virus for Linux をインストール

antivirus

antivirus  sophos

sophos 新しくサーバをセットアップしたので、昨年無償化された Sophos Anti-Virus for Linux をインストールしました。無償のアンチウィルスでもサーバに導入できないものは多いのですが、以下のプレスリリースにもあるとおり個人のサーバにもインストール可能になっています。

一般に法人ユーザーに比べてセキュリティ対応が遅れがちな個人ユーザーのサーバー、特に、近来セキュリティ脅威が増大しているLinuxサーバーに対するセキュリティ対策への注意喚起を目的としています。

以下のサイトから氏名とメールアドレスなどの簡単な情報を入力すると、インストールするためのアーカイブがダウンロードできるようになっています。あとは適当なディレクトリで解凍し、出てきた install.sh を実行すれば対話的なインストールが始まります。途中で有料版か無償版か聞かれるのでそこは無償版と答えるのを忘れないようにしましょう。特に難しいことはないと思います。

VPS への移行を開始

sakura

sakura  vps

vps このブログを運用している専用サーバの年次更新の時期になったので、前々から気になっているさくらの VPS に移行することにしました。

現在のマシンのスペックは Xeon E3110*1 の物理 2 コア、メモリ 2G、HDD 120GB モデルなので、プランの中から CPU 仮想 4 コア、メモリ 4GB、 SSD 100GB を選んでみました。クラウドも考えたのですが、1台運用だと VPS の方が安いのでしばらくは VPS で行こうと思います。専用サーバと違って申込みがウェブからできるのはいいですね。SSD なので現在の物理マシンよりもかなりパフォーマンスが良いです。CPU を調べてみたところ Xeon E5-2650v2*2 になっていました。

移行が完了すればかなりパフォーマンスがアップしそうです。

- *1: Intel® Xeon® Processor E3110 (6M Cache, 3.00 GHz, 1333 MHz FSB) 仕様

- *2: Intel® Xeon® Processor E5-2650 v2 (20M Cache, 2.60 GHz) 仕様

自宅の無線 LAN を暗号化しているのは半数未満?

ipa

ipa  report

report IPA が「2016年度情報セキュリティに対する意識調査」報告書を公表していたのでメモ。

ちょっとわかり辛いのですが、この意識調査は「2016年度情報セキュリティの倫理に対する意識調査」と「2016年度情報セキュリティの脅威に対する意識調査」の2つから構成されています。IPA の調査結果のポイントの部分では主に前者の倫理の部分だけがクローズアップされており、脅威の方にはほとんど言及されていないことに注意が必要です。

脅威の方に目を向けてみるとパスワードの付け方や 無線 LAN の暗号化の状況は近年大きく好転しているわけではなく、現在も厳しい状況が続いていることが分かります。特に以下のニュースでも取り上げられているように、理由*1もなく暗号化されていない無線 LAN を公開している人がかなりの数に上っていることに驚きます。

自宅無線LANを暗号化していないユーザーが4分の1、セキュリティソフト導入も半数以下、対策への認識不足が浮き彫りに -INTERNET Watch

自宅無線LANの暗号化については、「通信の暗号化を行っていない」と回答しているユーザーが24.0%おり、2015年調査から5.2ポイント増加している。また、「通信の暗号化を行っているかどうかわからない」(31.5%)と合わせると、全体の半数を超えている。

- *1: 例えば公衆無線 LAN を提供を目的とするような場合。

深圳の魚飯

chinese

chinese  tokyo

tokyo 昨年は仕事の関係で食べられませんでしたが、谷中にある深圳で今年も恒例のクリスマスメニューである魚飯。

熱い油を掛けられて半煮えになったぶりの脂の甘さと、葱やパクチーなどの香味野菜が良くマッチしていて見た目よりもさっぱりしています。今年はこれに加えて柚子がたくさん入っていて、さらにさわやか感が増していました。魚飯は2012年や2014年にも食べていますが、こうしてみると入っている野菜は年によってだいぶ違いますね。

[深圳の魚飯 の続きを読む]- 換気口に風よけカバーを設置 (2)

2 . 福岡銀がデマの投稿者への刑事告訴を検討中(1206)

3 . シャープの空気清浄加湿器のキュルキュル音対策は PTFE テープで(1062)

4 . svn でコミットしたらエラーが出たので(977)

5 . GitHub が全ての公開リポジトリへのシークレットスキャンを有効に(965)

Academic[574]

Academic[574] Book[155]

Book[155] Diary[522]

Diary[522] Disaster[101]

Disaster[101] Foodlogue[1425]

Foodlogue[1425] Game[284]

Game[284] Goods[805]

Goods[805] Healthcare[341]

Healthcare[341] Hobby[32]

Hobby[32] IT[1195]

IT[1195] Military[343]

Military[343] misc.[1570]

misc.[1570] Mobile[510]

Mobile[510] Music[38]

Music[38] Neta[106]

Neta[106] News[95]

News[95] Photo[391]

Photo[391] RealEstate[120]

RealEstate[120] Security[1178]

Security[1178] SEO Contest[36]

SEO Contest[36] Software[634]

Software[634] Tips[1886]

Tips[1886] Travelogue[1238]

Travelogue[1238] Web[675]

Web[675] Work[193]

Work[193]

![figma ファイアーエムブレムif カムイ[女] ノンスケール ABS&PVC製 塗装済み可動フィギュア figma ファイアーエムブレムif カムイ[女] ノンスケール ABS&PVC製 塗装済み可動フィギュア](https://images-fe.ssl-images-amazon.com/images/I/41lRKTjRXxL.jpg)